Security

Web-applicaties grootste securityrisico voor bedrijven

Web-applicaties vormen het grootste risico voor bedrijven. De afgelopen vijf jaar was 56 procent van de grootste cyberincidenten direct gerelateerd aan een applicatie. Van deze incidenten kon 57 procent in verband worden gebracht met...

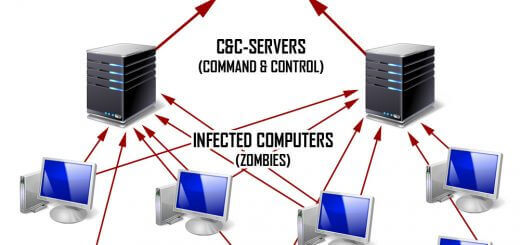

Nieuwe documentaire: de ondergang van Emotet

De nieuwste aflevering in de hacker:HUNTER-serie is ‘Emotet vs The World Police’. De film onthult details van een internationale operatie, die de uitschakeling van Emotet tot gevolg had. De documentaire gaat op 18 augustus...

Meerdere hackpogingen bij Gelreziekenhuizen

In de Gelreziekenhuizen vonden de laatste drie weken meerdere hackpogingen plaats. Volgens een bericht op de website van de ziekenhuizen in Apeldoorn en Zutphen is dat in een vroeg stadium gesignaleerd. Ondanks de snelle...

Facebook bant Taliban en sympathisanten

Facebook verbant aanhangers en sympathisanten van de Taliban. Het netwerk verwijdert en blokkeert alle inhoud van het netwerk zelf, maar ook van Instagram en WhatsApp. Dat liet de BBC weten. Facebook beschouwt de Taliban...

Tweederde Nederlanders bang voor datamisbruik door apps

Zeker 64 procent van de Nederlanders vreest weleens voor datamisbruik van apps of derde partijen. Dit blijkt uit onderzoek van VPNdiensten.nl. Desondanks zou een derde van hen hun persoonlijke gegevens willen prijsgeven voor voordelen...

Digitale transformatie staat centraal tijdens TBX

Op 3 en 4 november 2021 vindt in de Jaarbeurs in Utrecht de eerste editie van de meest complete IT-beurs van Nederland plaats: TBX. Het tweedaagse hybride evenement biedt bezoekers zowel live als online...

Is your software past its prime?

Written by: Jana Frejova, Senior Product Marketing Manager at Axway Four key reasons to ditch outdated solutions (even if you don’t want to) There’s a certain level of nostalgia about software. We often hate...

Foto’s van kinderen uit zoekmachine schrappen kan nu

Vanaf nu kunnen ouders of voogden foto’s van minderjarigen laten verwijderen uit zoekmachine Google. Kinderen kunnen dat ook zelf doen. De zoekreus zegt dat in een blogbericht De mogelijkheid hoort bij een pakket maatregelen...

Ruim 5000 corona-gerelateerde phishingwebsites

Om beter te begrijpen hoe oplichters de corona-pandemie uitbuiten, analyseerden Kaspersky experts pandemie-gerelateerde spamberichten en phishingwebsites die zijn ontworpen om gebruikersdata te stelen. Verschillende nep-aanbiedingen en kortingen, op bijvoorbeeld COVID19-tests, behoren tot de meest voorkomende...

IoT-omgevingen vormen cyberrisico, vooral bij gebruik 5G

IoT-omgevingen die door middel van mobiele netwerken met elkaar communiceren zijn kwetsbaar voor cybercriminaliteit. Trend Micro Research onthult mogelijke scenario’s voor aanvallen op verbonden systemen. Dit blijkt uit onderzoek van Trend Micro. Vooral het...