Veel van wat we veronderstellen, is niet waar

Sinds de opkomst van cloud computing is er discussie over de veiligheid ervan. In dit artikel analyseren drie security experts van CSC een aantal vermeende gebreken van cloud.

De betekenis en praktijk van informatiebeveiliging is steeds minder inzichtelijk geworden voor eindgebruikers. Waar we vroeger een desktopcrash konden horen aan een blazende ventilator, we disaster recovery deden met kopietjes van floppy’s en de toegang beveiligden met een afgesloten bureaulade, hebben we nu geen idee meer van wat zich afspeelt onder de motorkap van de bank-app op de iPad die verbinding maakt met de moderne cloud. De combinatie van relatief nieuwe cloud-technologie en gebrek aan directe ervaring werkt mythen in de hand over het gebrek aan veiligheid in clouds. In dit artikel zullen we vier van deze mythen onder de loep nemen, waarbij we juist steunen op de directe ervaring met de CSC cloud. Deze mythen zijn: 1) klanten kunnen elkaar in een cloud eenvoudig aanvallen, 2) gebruikers van de cloud worden beschermd door standaardbeveiliging, 3) clouds zijn vluchtig van aard en kwetsbaar en 4) clouds zijn niet transparant.

De cloud

Voordat we de mythen gaan ontkrachten, eerst enkele woorden over de cloud. Anders dan vaak wordt beweerd, is de cloud eerder een business-model dan een technische revolutie. Het is een manier om it-bouwstenen (resources) qua kosten en gebruik te beheren. Zo deelt IaaS (Infrastructure-as-a-Service) traditionele it-resources op in stukken – opslag, rekencapaciteit en netwerk. De cloud levert deze aan klanten in individuele blokken met grote flexibiliteit. Ze gebruiken precies zoveel standaard it-bouwstenen als ze nodig hebben, op welk moment dan ook. Bovendien kunnen deze bouwstenen ook worden gebruikt om andere diensten op te baseren, zoals complete workflows en software-suites. In het vervolg van dit artikel refereren we uitsluitend aan de CSC-cloud (zie het kader ‘Cloud-services van CSC’).

Mythe 1: Klanten kunnen elkaar aanvallen

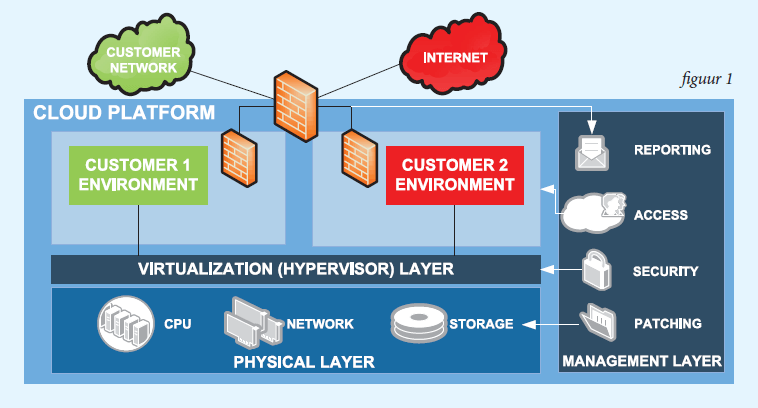

De redenering achter deze mythe is dat, omdat klanten een verzameling resources met elkaar delen, ze eenvoudig bij systemen of data van anderen kunnen infiltreren. Gezien de beveiliging in CSC-clouds is een dergelijke aanval onwaarschijnlijk. We kunnen dit toelichten aan de hand van figuur 1, waarin een versimpelde versie te zien is van een publieke IaaS-oplossing.

We zien twee klantomgevingen die elk op dezelfde cloud werken. Laten we veronderstellen dat klant 2 (rood) de aanvaller is en klant 1 (groen) het slachtoffer. De delen die door CSC worden gemanaged zijn blauw gekleurd.

Om te beginnen kan niet iedereen die een creditcard trekt zomaar klant worden bij CSC enterprise cloud. De klanten worden uitvoerig geverifieerd waardoor kwaadwillenden onmogelijk anoniem kunnen opereren.

Kijken we naar de verschillende aanvalspaden dan zien we drie mogelijkheden:

1) Een aanval op de hypervisor-laag die klanten van elkaar scheidt.

Cloud computing maakt gebruik van hypervisors om resources toe te wijzen en te distribueren. Deze hypervisor levert een sterkere scheiding op tussen klanten dan met andere technologieën mogelijk is: de hypervisor is specifiek geschreven voor interactie met de fysieke laag en kan veel minder makkelijk worden misbruikt voor hacking-doeleinden dan besturingssystemen als Linux en Windows.

2) Een aanval op de managementlaag (blauw).

De hypervisor moet, zoals dat geldt voor alle it-diensten, worden gepatched en onderhouden. Nieuwe versies en updates worden via een managementinterface geïnstalleerd. Anders dan bij normale software patching, kan de managementinterface van een hypervisor volledig worden geïsoleerd van de eindgebruiker. Een kwaadwillende klant kan deze laag niet gebruiken voor een directe aanval vanaf het platform waarop de klant zich bevindt.

3) Aanval vanaf internet.

Er is geen reden om te veronderstellen dat de cloud minder veilig zou zijn dan een traditionele hosting omgeving in een datacenter als het gaat om internetbeveiliging. Eerder is het andersom. Omdat de cloud meerdere klanten bedient, zijn de beveiligingsmechanismen binnen de cloud-omgeving vaak van een hoger niveau. Waar binnen traditionele datacenters de klant zelf zijn security binnen de systemen kan bepalen, wordt binnen de cloud al een standaardbeveiliging toegepast. Die geldt voor alle op de cloud aanwezige systemen.

4) Aanval via het netwerk van de klant.

Deze aanvalsmethode, bijvoorbeeld gericht op laptops vormt ons insziens de meest reële bedreiging omdat deze machines buiten het cloud netwerk staan en dus ook minder goed kunnen profiteren van de beveiliging in de cloud. Desktop virtualisatie services in combinatie met firewalls kunnen de dreiging van dergelijke aanval aanmerkelijk reduceren. Het feit blijft dat hierbij niet de cloud maar de gebruiker de zwakke schakel vormt.

Mythe 2: Cloud-gebruikers worden alleen beschermd door standaardbeveiliging

Voor alle cloud-services (IaaS, PaaS en SaaS) geldt een bepaalde mate van standaardbeveiliging. Hoewel deze van hoog niveau is, blijven klantspecifieke implementaties noodzakelijk. Ten eerste zal de interface tussen de klant en de CSP, de zogeheten ‘last mile’, gemanaged moeten worden, bijvoorbeeld op het gebied van identity en access management en netwerkverbindingen. Het beheren van deze interface kan gedaan worden door een account security manager, die de samenwerking tussen klant en CSP veilig laat verlopen. Risicoanalyses vragen blijvende betrokkenheid van de klant en de CSP op dit punt.

Ten tweede kunnen er situaties zijn waarin de basisbeveiliging niet voldoet aan de specifieke eisen van de klant. In deze gevallen is het mogelijk om de cloud te complementeren met extra security services ofwel om de baseline zelf aan te passen.

Mythe 3: Clouds zijn vluchtig van aard en kwetsbaar

Een veelgehoorde aanname is dat clouds zodanig zijn geconstrueerd dat data wereldwijd vrijelijk tussen servers kunnen stromen en dat applicaties kunnen worden aangemaakt en verwijderd zonder daar enig spoor van achter te laten. Voor CSC is dit niet het geval. CSC gebruikt een relatief beperkt aantal datacenters en de klant bepaalt welke locatie(s) hij wil gebruiken. Alle datacenters die voor publieke cloud worden gebruikt, voldoen minimaal aan de ISO 27001 norm. Dit garandeert fysieke bescherming van de data tegen eventuele rampen en CSC hanteert uitvoerige processen en procedures die de klantinformatie beschermen.

Het wereldwijde datanetwerk van CSC voorziet niet standaard in volautomatische verbindingen tussen datacenters onderling. Wie netwerkconnectiviteit wil, zal daar expliciet om moeten verzoeken, bijvoorbeeld voor dedicated verbindingen van klantlocaties naar de CSC-datacenters. Dit draagt allemaal bij tot een meer rigide en veilige cloud.

Mythe 4: Clouds zijn niet transparant

Zoals gemeld is het moeilijk om directe ervaring met cloud te hebben als eindgebruiker. Dit wil echter niet zeggen dat klanten zich geen goed beeld kunnen vormen van de cloud.

Allereerst maakt CSC zich sterk voor een zo transparant mogelijke cloud. CSC werkt wereldwijd met dezelfde regels waartegen alle clouds worden nagezien en welke door interne en externe controle instanties worden getoetst op zowel procedureel als technisch niveau. Klanten krijgen rapportage over de performance van hun deel van de cloud.

Daarnaast kunnen klanten hun eigen controle initiëren door een gekwalificeerde partij. Met behulp van interviews, documentanalyse en een fysiek bezoek aan het datacenter kunnen ze zich vergewissen dat de beveiliging van hun systemen en data voldoet aan de eigen standaarden en best practices.

De CSC-cloud is een echte enterprise cloud met een scherpe focus op de balans tussen beveiliging, kosten en flexibiliteit. Elke organisatie moet daarin zijn eigen afwegingen maken. CSC zet hoog in als het gaat om de beveiliging van de it-oplossingen van al haar klanten en heeft haar cloud-oplossingen dan ook als zodanig ingericht.

We hopen dat dit artikel, met het ontkrachten van bovengenoemde mythes, organisaties helpt om een goede keuze te maken ten aanzien van cloud.

Cloud services van CSC

CSC is vooral actief als leverancier van IaaS en SaaS (Software-as-a-Service). In die laatste categorie levert CSC onder meer e-mailservices en virtuele desktops. Daarnaast levert CSC ook diverse cloud-gebaseerde big data oplossingen. Met betrekking tot IaaS biedt CSC de volgende varianten aan:

• CloudCompute – Een cloud die draait vanaf CSC’s datacenters.

• BizCloud – Een cloud-oplossing waarbij klanten krijgen hun eigen private cloud krijgen, geïnstalleerd in het eigen datacenter of bij CSC.

• BizCloud Virtual Private Edition – Een cloud die draait vanuit een CSC datacenter, die klanten hun eigen rekencapaciteit levert, waarbij netwerk- en opslagcapaciteit gedeeld wordt met andere klanten.

Over dit artikel

Dit artikel is een bewerkte samenvatting van het bekroonde Engelstalige paper: ‘Cloud security demystified. Experiences from within the CSC cloud’. Dit white paper is geschreven door: André van Cleeff (Cyber Security Consultant bij CSC Global Cybersecurity), Niels Lagerweij (Solution Architect bij CSC Netherlands) en Susie Allwood (Cloud Programme Director bij CSC EMEA Northern Region).

Wilt u de volledige white paper downloaden, ga dan naar: http://assets1.csc.com/innovation/downloads/Cloud_Security_Demystified.pdf