Een malafide extensie, te vinden in de Google Web Store, heeft voor veel problemen gezorgd. Na het installeren van de software crasht de browser en wordt er malware geïnstalleerd. Inmiddels is de extensie verwijderd en een beveiligingsbedrijf heeft uitleg gegeven over hoe deze ‘extensie’ werkte.

Reclame blokkeren, evenals trackers, miners en meer als je aan het surfen bent over het wereldwijde web? Dat kan al door een simpele extensie te downloaden en installeren, bijvoorbeeld uBlock Origin Lite. Kwaadwillenden hebben de naam van die bekende extensie misbruikt. Gebruikers die dachten dat ze de originele extensie installeerden, hadden het bij het verkeerde eind.

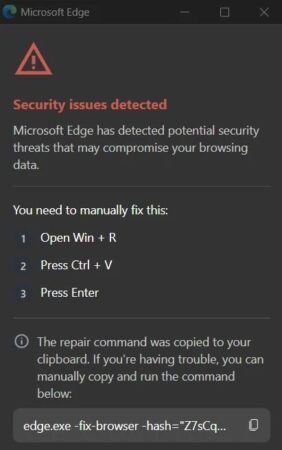

De extensie, waar in allerlei advertenties naar werd verwezen, was gewoon te downloaden uit de officiële Chrome Web Store en daardoor te installeren op verschillende browsers. Het ging echter om software die de browser liet crashen. Vervolgens verscheen er een scherm waarop te lezen was dat het systeem beveiligingsissues had gevonden. Daarbij werd getoond hoe een gebruiker de zogenaamde problemen handmatig kon oplossen.

Werd het stappenplan gevolgd? Dan werd er daardoor ‘achter de schermen’ een malafide PowerShell-commando uitgevoerd in de terminal van een computer, waarna er malware werd geïnstalleerd. Het ging daarbij om ModeloRAT, waarmee de gehele computer ingezien en beheerd kon worden. De malafide software is ontwikkeld door KongTuke, een persoon of organisatie die al even actief is in de wereld van cybercriminaliteit.

Social engineering-techniek: ClickFix

Deze kwaadaardige browserextensie, NexShield, maakte daarbij dus gebruik van de ClickFix-methode. Er wordt gebruikers daarbij een frauduleuze pop-up getoond, waarin te lezen is dat er fouten zijn gedetecteerd. Vervolgens wordt er ingespeeld op zo’n gebruiker, door hem te misleiden om actie te ondernemen. Zo kan een getroffen persoon namelijk de ‘fout herstellen’, maar ondertussen wordt er dus een script uitgevoerd. De malware wordt vervolgens ongemerkt gedownload en geïnstalleerd, wat grote gevolgen kan hebben.

Als een gebruiker denkt slim te zijn en de browser even te sluiten, dan wordt de waarschuwing gewoon weer getoond bij het starten van een nieuwe browser-sessie, waarna het hele riedeltje zich weer herhaalt. De enige manier om uit deze vicieuze cirkel te stappen, is door de extensie uit te schakelen en te verwijderen. KongTuke was wel zo slim om niet direct foutmeldingen te laten zien, waardoor personen die direct konden linken aan de net geïnstalleerde extensie. De waarschuwingsschermen verschenen daarom pas een uur na installatie ervan.

Internet in 2025: deze dingen vielen op in het afgelopen jaar